Faille massive dans le système E-Visa de la Somalie : un choc de cybersécurité aux implications globales

Nos autres publications

Faille massive dans le système E-Visa de la Somalie : un choc de cybersécurité aux implications globales

Kamal Akridiss, président @R.O.C.K. Institute

Publié le 13 novembre 2025

Introduction : comprendre la gravité de l’incident

La Somalie est confrontée à un incident de cybersécurité d’une gravité exceptionnelle dans son histoire récente, suite à la compromission intégrale de sa plateforme nationale de visas électroniques. Alors que de nombreux États adoptent des infrastructures numériques afin de faciliter la gestion frontalière et de moderniser leurs services, cette divulgation de données met en évidence la vulnérabilité critique des systèmes déployés sans mesures de sécurité appropriées.

Le portail somalien, initialement conçu pour centraliser les demandes de visas destinées aux diplomates, aux agents humanitaires, aux militaires, aux voyageurs d’affaires et aux citoyens étrangers, a révélé des informations personnelles hautement sensibles. Ces données sont désormais accessibles sur le « dark web » et, dans certains cas, diffusées de manière ostensible sur les réseaux sociaux.

L’incident excède considérablement la sphère technique et affecte la sécurité des personnes, la protection des institutions et la stabilité régionale. Dans un contexte national caractérisé par la présence de multiples groupes armés non étatiques, une telle évasion constitue un facteur de risque significatif et persistant.

Un effondrement complet de la sécurité numérique

L’analyse des fichiers circulant en ligne montre que la quantité et la qualité des données exposées témoignent d’une perte totale de contrôle du système E-Visa. Les informations compromises incluent des scans de passeports américains, britanniques, européens, ainsi que des documents administratifs liés à des personnels diplomatiques, militaires et humanitaires.

Les attributs biométriques, les lieux de naissance, les données professionnelles ou encore les itinéraires potentiels de voyage apparaissent également dans les fuites.

Ce type d’information constitue une matière première extrêmement précieuse pour des acteurs criminels et extrémistes, voire pour des services hostiles cherchant à analyser ou à cibler des profils internationaux.

Le fait que ces données aient été exposées dans leur intégralité laisse supposer :

• une absence totale de chiffrement interne.

• un manque de segmentation entre les différents registres.

• des accès administratifs non protégés.

• ou une vulnérabilité exploitée depuis plusieurs mois sans détection.

Un point technique : comment une telle faille a-t-elle été possible ?

L’incident présente plusieurs indicateurs révélateurs d’une défaillance technique profonde. Les premières analyses des experts montrent que la fuite pourrait provenir d’un bucket cloud mal configuré, utilisé pour stocker les documents téléversés par les demandeurs de visa.

Des plateformes comme AWS S3, Azure Blob Storage ou MinIO, lorsqu’elles sont mal paramétrées, peuvent exposer publiquement des dossiers entiers sans authentification, un phénomène tristement courant dans les administrations peu formées aux bonnes pratiques cloud.

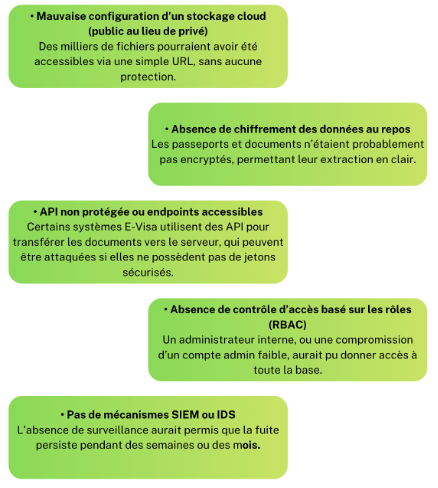

Parmi les causes probables identifiées :

Technologiquement, il s’agirait donc d’un accès direct à des répertoires non protégés, combiné à un manque de journalisation et de détection.

La Somalie, un environnement hautement sensible sur le plan sécuritaire

La Somalie demeure l’un des théâtres les plus instables du continent africain.

La présence active d’Al-Shabaab, de groupes affiliés à l’État islamique, de réseaux criminels transnationaux et de multiples acteurs armés fait du pays un environnement particulièrement vulnérable.

Dans un tel contexte, une fuite de données concernant des diplomates, des militaires, des humanitaires ou des personnels d’ONG constitue une menace directe.

Les profils exposés correspondent justement à des cibles recherchées, soit pour des opérations d’enlèvement, soit pour des tentatives d’intimidation, soit encore pour des actions visant à perturber des missions sensibles dans le pays.

L’incident complique également le travail des organisations humanitaires qui dépendent de la discrétion et de la protection de leur personnel pour intervenir dans des zones de conflit ou d’extrême précarité.

Des données stratégiques circulant désormais librement

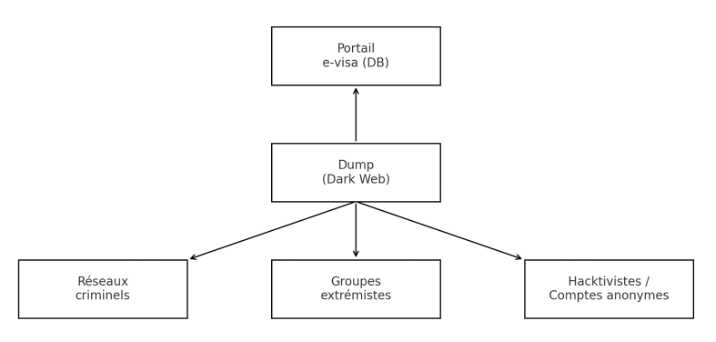

La diffusion de ces informations sur le dark web marque une deuxième phase particulièrement dangereuse.

Une fois les données sorties du cadre institutionnel, les autorités perdent toute capacité à en contrôler la circulation, la duplication ou l’exploitation.

À mesure que les fichiers sont partagés, téléchargés ou revendus, la surface de risque augmente de manière exponentielle.

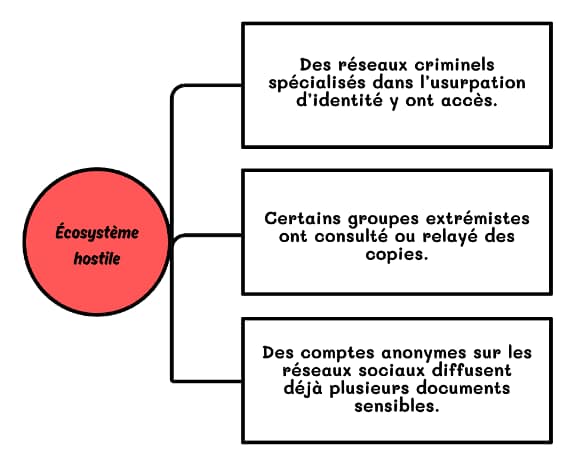

Il est désormais établi que :

Les conséquences ne sont pas seulement immédiates : ces données pourront être utilisées pendant plusieurs années, voire plusieurs décennies, pour contourner des dispositifs de sécurité, construire des profils falsifiés ou cibler indirectement des individus ou institutions.

Cartographie :

Une vulnérabilité révélatrice d’un problème plus large

Cet incident n’est pas un cas isolé.

Il s’inscrit dans un phénomène plus vaste : la modernisation numérique rapide des États à ressources limitées, souvent sans accompagnement technique suffisant, sans audits externes et sans surveillance continue.

De nombreuses administrations africaines, asiatiques ou moyen-orientales adoptent des systèmes d’identité numérique, des plateformes biométriques ou des portails E-Visa avec des budgets restreints et une expertise parfois insuffisante en cybersécurité.

Le cas somalien révèle une équation inquiétante :

plus les systèmes administratifs se digitalisent, plus les conséquences des failles deviennent graves, particulièrement dans les États affectés par des crises sécuritaires ou institutionnelles.

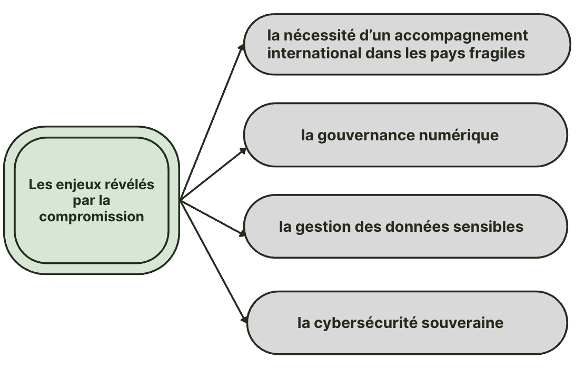

Cette situation appelle à une réflexion globale sur :

Un effet domino sur les relations internationales et la confiance

La divulgation massive de données représente un défi crucial pour toutes les organisations internationales exerçant leurs activités en Somalie. Les missions diplomatiques, les organisations non gouvernementales (ONG), les agences humanitaires et les institutions multilatérales requièrent constamment un niveau minimal de fiabilité administrative afin d’assurer la sécurité de leurs équipes et la pérennité de leurs opérations. En cas de dégradation de cette assise fondamentale, les acteurs internationaux se trouvent dans l’obligation d’adapter leur positionnement, généralement avec célérité et circonspection.

Initialement, la divulgation de données à caractère sensible induit couramment une interruption temporaire des déplacements vers les régions considérées comme présentant un risque. Les équipes opérant sur le terrain peuvent se trouver temporairement paralysées, dans l’attente d’une réévaluation du niveau de menace, de directives en matière de sécurité ou d’une approbation par les cellules de crise internes. Bien que de nature transitoire, cette mesure induit une perturbation immédiate des opérations logistiques, diplomatiques et humanitaires.

Simultanément, les organisations procèdent à la révision de leurs protocoles de demande de visa et d’accès au territoire national. Les circuits conventionnels font l’objet d’une réévaluation, impliquant la suspension de certains canaux ou leur substitution par des protocoles renforcés. Ceci peut englober le recours à des canaux diplomatiques spécifiques, à des vérifications approfondies ou à un engagement accru des missions consulaires, dans le but de prévenir d’éventuelles vulnérabilités additionnelles.

La divulgation non autorisée de données est susceptible d’entraîner une diminution des effectifs déployés sur le terrain, notamment en ce qui concerne les personnels exposés ou identifiables dans l’ensemble des données compromises. Les organisations tendent à réduire leur présence physique afin de minimiser les risques d’enlèvement, d’intimidation ou d’exploitation sélective. Cette réduction des capacités opérationnelles impacte directement l’aptitude à agir dans des secteurs déjà vulnérables, tels que l’assistance humanitaire ou la médiation politique.

Ultérieurement, les organisations internationales consolident de manière systématique leurs dispositifs de sécurité interne. Cela peut inclure l’augmentation du nombre d’escortes et du contrôle des déplacements, la modification des plans d’évacuation, ainsi qu’une surveillance accrue des infrastructures numériques. Les équipes de sécurité procèdent à une réévaluation des risques, à une actualisation des protocoles d’urgence et à une révision des consignes destinées au personnel.

En dernier lieu, les États et les organisations procèdent à un réexamen de l’étendue de leur engagement diplomatique, sécuritaire et migratoire envers la Somalie. L’incapacité d’un État à garantir la protection des données sensibles conduit à une réévaluation, par ses partenaires internationaux, de la pertinence et de la sécurité de la coopération établie. Ce réajustement peut se manifester par un arrêt temporaire de certains programmes, des limitations opérationnelles ou une réévaluation des accords de collaboration. À long terme, cette divulgation est susceptible d’affecter durablement la confiance envers les institutions et la perception de la crédibilité de l’État somalien dans l’administration des services essentiels.

Une réalité : les données exposées ne pourront jamais être récupérées.

Le caractère irréversible de la fuite implique que des individus peuvent être exposés sur le long terme.

Cela crée un risque latent difficile à quantifier, mais profondément ancré dans les dynamiques de cybersécurité moderne.

Conclusion

La compromission à grande échelle du système de visas électroniques somalien doit être appréhendée comme un événement critique dont les répercussions excèdent considérablement les frontières nationales. Ce qui aurait pu être interprété comme une simple anomalie technique se révèle être un indicateur significatif des vulnérabilités structurelles auxquelles sont confrontés de nombreux États impliqués dans des processus accélérés de numérisation. Quand l’infrastructure numérique d’un État se transforme en un vecteur d’intrusion pour des acteurs malveillants, les répercussions acquièrent une portée stratégique immédiate, affectant concomitamment la sécurité humaine, la stabilité institutionnelle et les équilibres géopolitiques régionaux.

L’incident révèle un paradoxe observé dans de nombreux États fragiles, à savoir que l’ambition d’intégrer des instruments numériques modernes se confronte fréquemment à une carence en compétences techniques, en ingénierie de cybersécurité et en gouvernance. Dans un tel contexte, la numérisation se transforme en un facteur de risque additionnel plutôt qu’en un levier de modernisation. Une vulnérabilité ponctuelle est susceptible de se muer en une crise multidimensionnelle, impactant la confiance des citoyens, la sécurité des partenaires internationaux et la crédibilité de l’État dans sa fonction de garant des données sensibles.

Il convient également de souligner que la cybersécurité ne se limite pas à une problématique d’ordre technologique. Elle représente un élément constitutif essentiel de la souveraineté des États. La compromission d’un système critique, tel qu’une base de données de visas, expose non seulement des documents, mais aussi des diplomates, des acteurs humanitaires, des voyageurs, des opérations en cours et des intérêts nationaux. La vulnérabilité somalienne constitue donc un exemple paradigmatique de la façon dont des carences dans le domaine numérique sont susceptibles d’entraîner des conséquences humaines et stratégiques significatives.

Par conséquent, cet incident doit être interprété comme un avertissement significatif pour l’ensemble des administrations nationales impliquées dans la modernisation de leurs services numériques. Il souligne l’importance capitale de la conception d’infrastructures résilientes, soumises à des audits, protégées et faisant l’objet d’une supervision continue. Il met également en évidence l’impératif de consolider le soutien international aux nations dont la maturité cybernétique est limitée, en vue de prévenir l’éclosion de crises similaires.

Dans ce contexte, le R.O.C.K. Institute maintiendra une surveillance attentive de l’évolution de cette affaire, afin d’en analyser les conséquences régionales et d’identifier les enseignements stratégiques à long terme. L’Institut continuera son travail d’analyse et de surveillance concernant les transformations de la cybersécurité, de la gouvernance numérique et de la gestion des risques internationaux, dans le but de participer à une compréhension accrue des menaces émergentes et à l’élaboration de réponses appropriées aux défis contemporains.

R.O.C.K. INSTITUTE © 2025

Proudly powered by R.O.C.K. INSTITUTE