Fuites de données marocaines et risques émergents liés à la fraude bancaire

Nos autres publications

Fuites de données marocaines et risques émergents liés à la fraude bancaire

Un phénomène mondial qui se manifeste aujourd’hui au Maroc

Kamal Akridiss, président du R.O.C.K. Institute

Publié le 10 novembre 2025

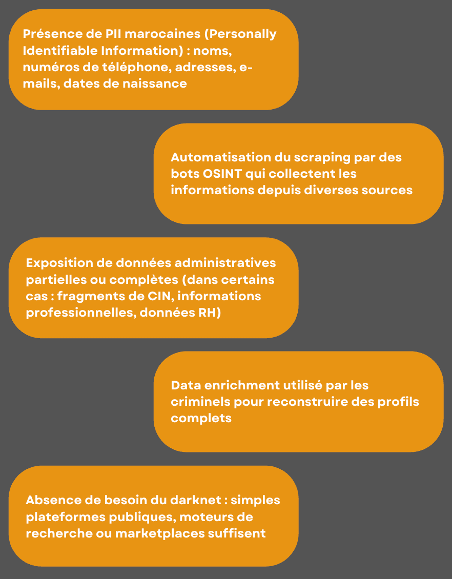

Le Maroc entre aujourd’hui dans une phase où la digitalisation des services publics, financiers et privés s’étend à un rythme inédit. Cette transformation, bien qu’elle améliore la fluidité administrative et l’accès aux services, se traduit par un élargissement effectif de la surface d’exposition numérique. Dans ce contexte, l’existence de données à caractère personnel marocaines sur des plateformes publiques de divulgation d’informations constitue un phénomène préoccupant. Il est à noter que certaines de ces plateformes opèrent comme des entrepôts automatisés, au sein desquels des déversements d’informations personnelles identifiables (PII) sont indexés par des robots d’indexation en sources ouvertes (OSINT), extraits en texte clair, puis dupliqués sur des serveurs accessibles sans authentification. Cette accessibilité favorise la collecte automatisée d’informations et simplifie l’enrichissement des données, étant donné qu’un attaquant peut constituer un profil cohérent en quelques minutes à partir de fragments dispersés.

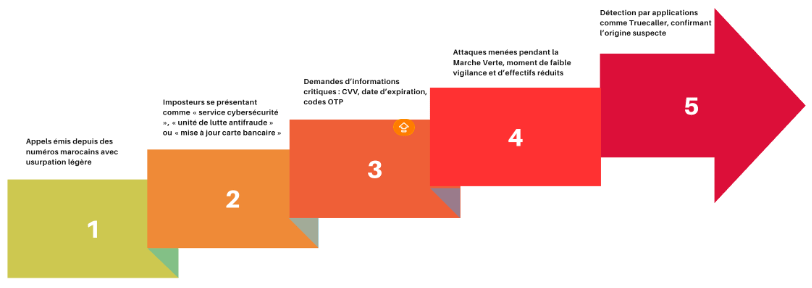

Publication sur un site internet de DATA LEAKS

Cette donnée enrichie se convertit rapidement en un vecteur d’ingénierie sociale. Il a été constaté que de nombreux citoyens ont déjà été la cible d’appels téléphoniques frauduleux, se présentant comme émanant d’équipes de cybersécurité bancaire, et exploitant des informations exactes afin de susciter un sentiment d’urgence et d’authenticité. Il est à noter que certains de ces appels ont été effectués lors de périodes particulièrement sensibles, telles que la commémoration de la Marche verte ou pendant les week-ends, contribuant ainsi à renforcer l’impression d’un contact technique diligenté par un service informatique d’astreinte. La crédibilité de ces scénarios dépend davantage de la gestion des données que de compétences techniques complexes.

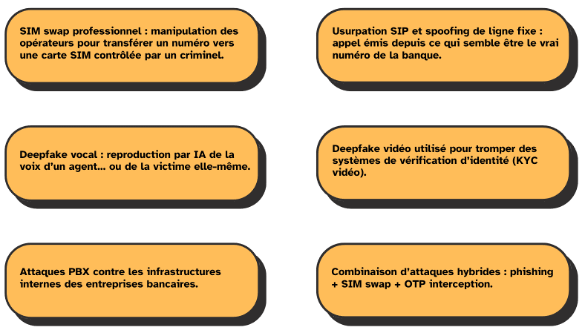

À ce jour, les attaques observées au Maroc présentent un caractère relativement rudimentaire ; toutefois, le contexte international met en évidence la rapidité avec laquelle une menace peut se transformer lorsque des groupes criminels initient l’exploitation des données disponibles. Dans divers pays d’Afrique et d’Europe, la divulgation d’informations personnelles identifiables a favorisé le développement de techniques plus perfectionnées, en particulier le « SIM swap », qui déjoue les mécanismes d’authentification à usage unique par SMS (Short Message Service), ainsi que l’usurpation de lignes fixes bancaires par le biais de la compromission de commutateurs téléphoniques privés et l’usurpation de protocoles d’ouverture de session, rendant un appel frauduleux pratiquement impossible à distinguer d’un appel légitime. L’émergence du clonage vocal et des hypertrucages audio a en outre mis en évidence la vulnérabilité potentielle des mécanismes d’authentification vocale.

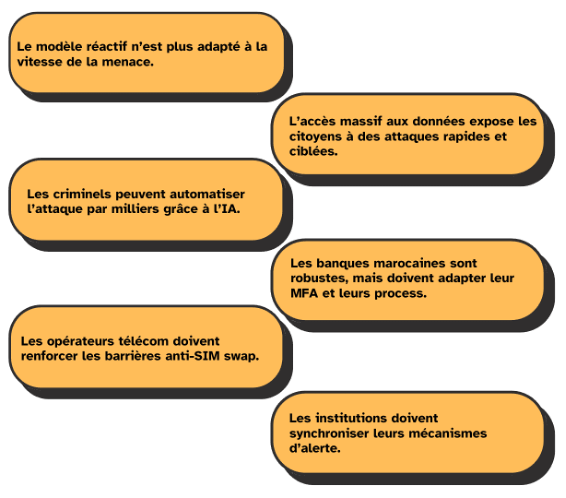

Le Maroc ne se trouve pas dans une situation de crise, mais ces indicateurs doivent être interprétés comme un signal d’alerte technique. L’association d’une numérisation à grande échelle, d’une accessibilité accrue aux données et de techniques offensives en évolution continue nécessite désormais une approche prospective. Il ne s’agit plus uniquement de prémunir l’infrastructure, mais de reconnaître que les données exposées se transforment en un multiplicateur de menace et en un accélérateur potentiel de fraude à grande échelle. Il est primordial de se familiariser avec cette nouvelle réalité afin d’élaborer une réponse appropriée, cohérente et conforme aux normes internationales en matière de cybersécurit

1. Données personnelles marocaines disponibles en accès public : un changement d’échelle

Même sans recourir au dark web, on observe la présence de fichiers contenant des données sensibles marocaines sur des sites de leaks publics, des forums ouverts ou des plateformes automatisées.

Cette accessibilité transforme la donnée marocaine en ressource opérationnelle pour l’ingénierie sociale.

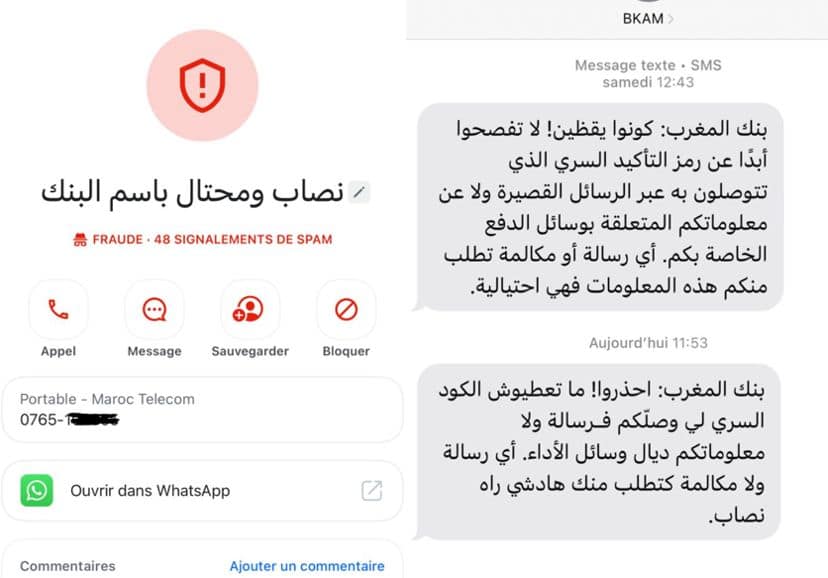

2. Tentatives de fraude bancaire au Maroc : un modèle basé sur des informations exactes

Les appels frauduleux observés récemment suivent une logique simple mais efficace : exploiter des données exactes pour imiter la communication d’une banque marocaine. Bank Al-Maghrib a confirmé cette tendance par un message officiel envoyé aux citoyens.

À ce stade, ces opérations restent amateurs, mais la présence de données en circulation améliore leur efficacité.

3. Techniques avancées observées à l’étranger : ce qui pourrait arriver demain

Ce qui se passe dans d’autres pays africains et européens doit être considéré comme un indicateur d’évolution probable. Les attaques sophistiquées observées ailleurs montrent ce que le Maroc peut anticiper.

Ces techniques ne sont pas encore massivement utilisées au Maroc, mais leur arrivée est une question de timing, pas de capacité.

4. Pourquoi la situation actuelle doit être traitée comme un signal stratégique

Le Maroc n’est pas en crise. Mais le Maroc doit anticiper, car nous ne sommes plus dans un monde où l’on réagit après l’incident. Le paradigme a changé : IA générative, automatisation, marketplaces de données, capacités de spoofing accessibles.

Dans un monde interconnecté, apprendre après la guerre, c’est apprendre trop tard.

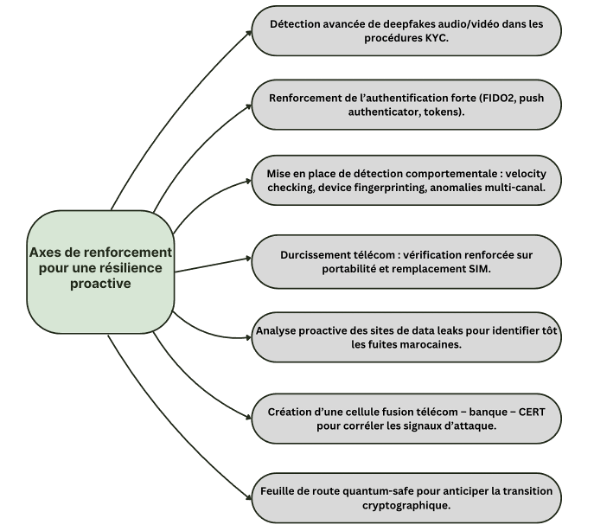

5. Axes de renforcement pour une résilience proactive

Le Maroc possède les infrastructures bancaires les plus avancées d’Afrique du Nord. Le pays a un potentiel considérable pour devenir un modèle régional en cybersécurité, à condition d’adopter une approche préventive et intégrée.

L’écosystème marocain doit renforcer son architecture de sécurité en adoptant une authentification forte capable de résister aux attaques actuelles, notamment grâce à des solutions comme FIDO2, les push authenticators ou les tokens matériels. Cette protection doit être complétée par une détection comportementale avancée, fondée sur l’analyse des vitesses d’action, des empreintes techniques des appareils et des anomalies observées simultanément sur plusieurs canaux. Le volet télécom doit également être durci par un contrôle strict des demandes de portabilité et des remplacements de cartes SIM, afin de réduire les risques de SIM swap.

En parallèle, une veille proactive des plateformes de data leaks devient indispensable pour identifier rapidement la présence de données marocaines exposées et réagir avant qu’elles ne soient exploitées. La création d’une cellule de fusion regroupant les opérateurs télécom, les banques et le CERT permettrait d’obtenir une vision consolidée des signaux d’attaque et de coordonner plus efficacement les réponses. Les procédures KYC doivent intégrer des mécanismes capables de détecter les deepfakes audio et vidéo, compte tenu de l’évolution rapide des outils de falsification. Enfin, une vision à long terme impose de préparer dès maintenant une transition vers des standards cryptographiques résistants aux menaces quantiques afin de garantir la résilience future des systèmes sensibles.

6. Conclusion :

Le Maroc doit transformer cette alerte en opportunité

Le Maroc se trouve à un moment décisif. Les divulgations de données accessibles en ligne, les tentatives de fraude ciblant les citoyens et l’évolution des techniques criminelles à l’échelle internationale témoignent d’une transformation rapide de notre environnement numérique. Cette observation ne constitue ni une contestation des institutions nationales, ni une manifestation de vulnérabilité ; elle indique simplement que le Royaume est désormais pleinement intégré dans la dynamique globale des risques numériques.

Néanmoins, cette situation requiert une vigilance accrue. L’évolution de la menace excède la capacité de réaction des mécanismes de défense. L’adoption croissante de l’intelligence artificielle, des « deepfakes », du « spoofing » avancé et l’émergence imminente de la cryptographie post-quantique laissent présager un environnement caractérisé par des attaques plus furtives, plus crédibles et plus automatisées. Il serait fallacieux de croire que l’on pourra durablement se permettre d’attendre la survenue d’un incident pour en tirer des enseignements.

Néanmoins, l’issue demeure incertaine et diverses éventualités restent envisageables. Le Maroc se caractérise par des bases solides, notamment un secteur bancaire structuré, une main-d’œuvre d’ingénieurs compétents, des institutions en cours de transition numérique et une détermination manifeste à la modernisation. Cette assise nous offre la possibilité non seulement de réagir, mais surtout d’édifier une structure plus ambitieuse. Ce moment devrait constituer une incitation à réévaluer nos stratégies de protection des citoyens, de gestion des données et de préparation de l’avenir.

La vigilance se révèle indispensable, mais elle ne doit en aucun cas se muer en anxiété. Le message fondamental se résume à une assertion simple : il est possible d’améliorer notre performance, et nous disposons des ressources nécessaires à cette fin. Par le renforcement des pratiques, l’anticipation des signaux faibles et l’intégration des normes internationales de sécurité, le Maroc peut non seulement diminuer sa vulnérabilité, mais également se positionner en tant qu’acteur régional de référence en matière de protection numérique.

La souveraineté numérique transcende le cadre d’une simple considération théorique. Il s’agit d’une œuvre caractérisée par la patience, la stratégie et la collaboration. Il est impératif de procéder à cet engagement sans délai, antérieurement à ce que les menaces deviennent plus difficiles à maîtriser. Une approche lucide, structurée et proactive permettra de convertir cette alerte en une opportunité exceptionnelle de progresser, de se consolider et d’édifier un environnement numérique méritant la confiance des citoyens.

Proudly powered by R.O.C.K. INSTITUTE