Renseignement au Maroc : Évolution juridique, mutations stratégiques et enjeux de souveraineté à l’ère des menaces hybrides

Nos autres publications

Akridiss Kamal, président-fondateur @R.O.C.K. Institute

Publié le 14Août 2025

Renseignement au Maroc : évolution juridique, mutations stratégiques et enjeux de souveraineté à l’ère des menaces hybrides

Analyse approfondie des transformations légales, institutionnelles et technologiques du renseignement marocain, de ses fondations historiques aux défis contemporains de l’ère interconnectée.

1. Fondements et évolution du renseignement au Maroc

Le renseignement, au sens le plus stratégique du terme, est l’ensemble des activités de recherche, d’analyse, de traitement et de diffusion d’informations visant à éclairer la décision politique, militaire, économique et sécuritaire. Il n’est et question de prévention du crime ou du terrorisme : c’est un instrument de souveraineté nationale et de projection d’influence. Dans un monde globalisé, où l’information voyage plus vite que la loi, les services de renseignement sont essentiels pour anticiper les menaces, diminuer l’incertitude et préserver la stabilité intérieure.

Au Maroc, cette fonction s’inscrit dans une tradition étatique séculaire, où la collecte d’informations a toujours été au service de la défense de l’intégrité territoriale et du maintien de l’ordre social. Mais, aujourd’hui, le renseignement marocain doit jongler avec un double impératif : rester efficace sur le terrain tout en respectant le droit national et international (droits de l’homme, protection des données).

Les attentats du 16 mai 2003 à Casablanca ont été un tournant. Ils ont accéléré la juridicisation du renseignement, avec des lois sur le terrorisme, les interceptions et la cybersécurité. Depuis, le Maroc tente d’adapter son arsenal juridique à la mutation des menaces, du terrorisme transnational à la guerre hybride, en traversant la cybercriminalité et les enjeux technologiques de l’IA et de la cryptographie post quantique.

Cette note stratégique tend à examiner l’évolution juridique du renseignement marocain, de mettre en perspective les enjeux d’hier et d’aujourd’hui, et à proposer des pistes pour que la vitesse du droit suive celle du renseignement dans un monde en perpétuel changement.

2. Repères historiques et culture du renseignement au Maroc

L’histoire du renseignement au Maroc s’inscrit dans une culture politique où l’anticipation et la maîtrise de l’information ont toujours été des éléments clés de gouvernance. Avant même l’existence d’institutions modernes, le Makhzen (pouvoir central traditionnel) avait des informateurs locaux, souvent des élites tribales ou religieuses, qui rapportaient tout ce qui se passait sur le territoire, les alliances, les tensions, les mouvements suspects. Cette veille et ce contrôle territorial reposaient sur un maillage humain dense, capable de donner une photographie quasi instantanée de la situation aux pouvoirs centraux.

2.1 De l’indépendance à la fin du XXe siècle : structuration et consolidation

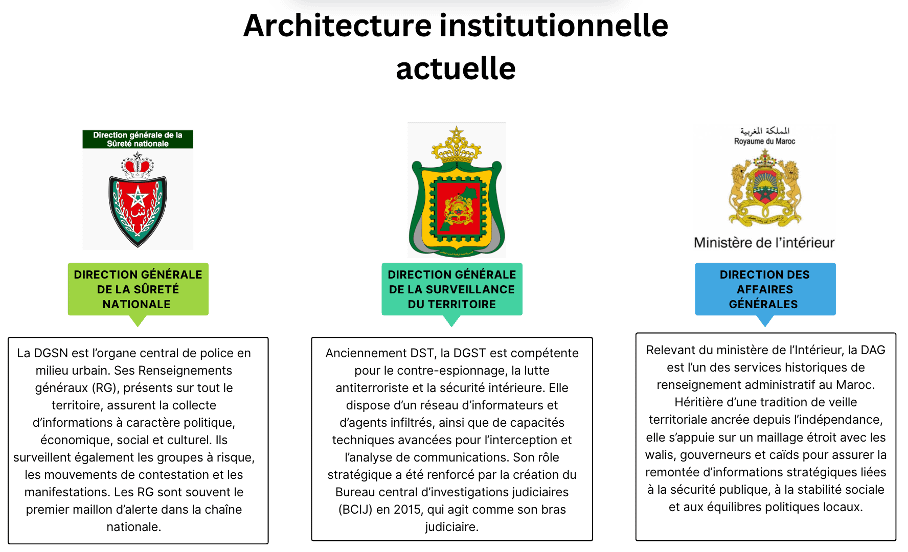

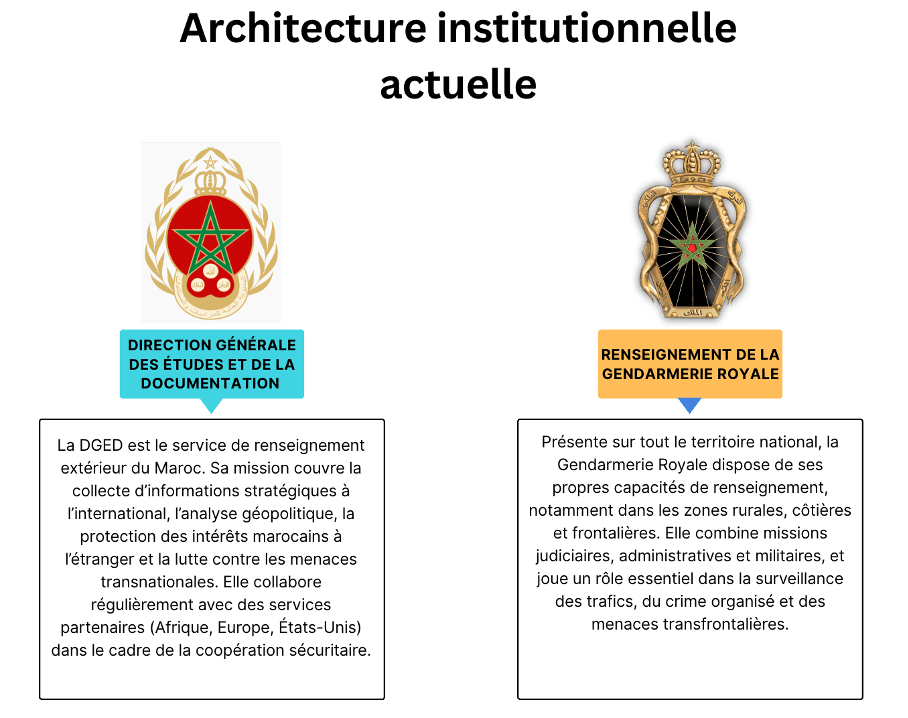

Après l’indépendance en 1956, le Maroc récupère une partie des structures de sécurité et de renseignement du protectorat français qu’il adapte à ses besoins. Les premières décennies voient l’émergence d’organes centraux tels que la Direction générale des études et de la documentation (DGED), tournée vers l’extérieur et les enjeux stratégiques internationaux, et la Direction de la surveillance du territoire (DST, devenue DGST), chargée des menaces internes et de la contre-ingérence. Les RG (Renseignements généraux) au sein de la DGSN assurent le suivi social, politique et économique, et la Gendarmerie royale développe sa propre capacité de renseignement en milieu rural et stratégique.

À cette époque, les menaces sont politiques et militaires : mouvements séparatistes, tensions régionales (conflit du Sahara), risques d’instabilité intérieure. Le droit est alors rudimentaire et très centralisé : l’action des services s’appuie plus sur des prérogatives administratives et la légitimité sécuritaire que sur un corps de lois.

2.2 Le tournant de 2003 : la menace terroriste comme accélérateur juridique

Le 16 mai 2003, Casablanca est touchée par des attentats-suicides qui font 45 morts et plus d’une centaine de blessés. C’est un choc national et un tournant stratégique. Le Maroc adopte en urgence la loi 03-03 sur la lutte contre le terrorisme. Celle-ci introduit dans le Code pénal et le Code de procédure pénale des dispositions particulières incriminant la préparation, le financement et l’apologie d’actes terroristes et élargissant les pouvoirs d’enquête.

C’est aussi le moment où se met en place une logique de juridicisation du renseignement, avec des références explicites aux procédures judiciaires (écoutes, perquisitions, saisies) et à la coopération internationale. La menace n’est plus seulement intérieure ou régionale : elle est transnationale, idéologique, logistique et financière.

2.3 Constitution 2011 : ancrer le renseignement dans l’État de droit

La réforme constitutionnelle de 2011 introduit des articles clés pour encadrer les activités de renseignement :

- Article 24 : protection de la vie privée et du secret des communications.

- Article 27 : droit d’accès à l’information, avec exceptions pour la sécurité et la défense.

Ces dispositions obligent désormais les services à justifier toute intrusion dans la sphère privée par une base légale claire, un objectif légitime et un contrôle par une autorité compétente, le plus souvent judiciaire. Cela marque un équilibre recherché entre efficacité sécuritaire et garanties fondamentales.

3. Architecture institutionnelle actuelle

Le renseignement marocain s’appuie sur un écosystème riche, varié et historiquement intégré aux structures de l’État. Chaque service a des missions propres, parfois complémentaires, dans des domaines allant du contre-espionnage à la cybersécurité, en passant par le renseignement extérieur, l’intelligence financière et la surveillance du territoire. La coordination stratégique est du ressort de Sa Majesté le Roi, chef suprême et chef d’État-Major général des Forces armées royales, et du gouvernement par le biais des ministères de l’Intérieur, des Affaires étrangères et de l’Administration de la Défense nationale.

Il est important de noter que le Maroc possède un éventail bien plus vaste d’organismes de renseignement que ceux mentionnés dans cette note, certains travaillant dans des domaines très spécialisés ou classifiés, et dont les missions sont peu connues du public pour des raisons évidentes de sécurité nationale. Cependant, l’accent sera mis sur les principaux acteurs identifiés et reconnus dans les sources ouvertes :

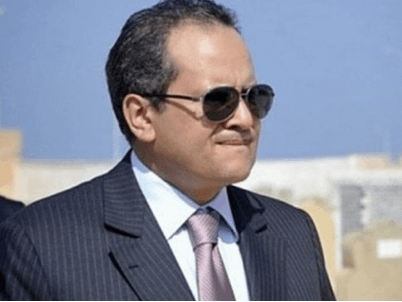

3.1 Leadership stratégique : une combinaison rare

La direction simultanée de la DGSN et de la DGST par Abdellatif Hammouchi depuis 2015 illustre un modèle rare de pilotage unifié, favorisant la synergie opérationnelle et la cohérence des actions de sécurité. Cette configuration a permis une modernisation continue des dispositifs, tout en renforçant la coopération nationale et internationale. Son parcours est reconnu au-delà des frontières, avec plusieurs distinctions honorifiques et décorations étrangères, notamment en Espagne, en France et aux États-Unis, qui saluent l’efficacité et le professionnalisme des forces de sécurité marocaines.

À l’international, la DGED, dirigée par Mohamed Yassine Mansouri, premier civil à ce poste, s’est affirmée comme un acteur stratégique, alliant diplomatie et renseignement. Son expérience diplomatique et sa capacité à tisser des liens durables avec des partenaires étrangers ont renforcé l’influence régionale et la crédibilité du Maroc sur la scène mondiale. Il a également bénéficié d’une reconnaissance officielle dans plusieurs pays, mettant en valeur le rôle stabilisateur du Maroc dans un environnement régional complexe.

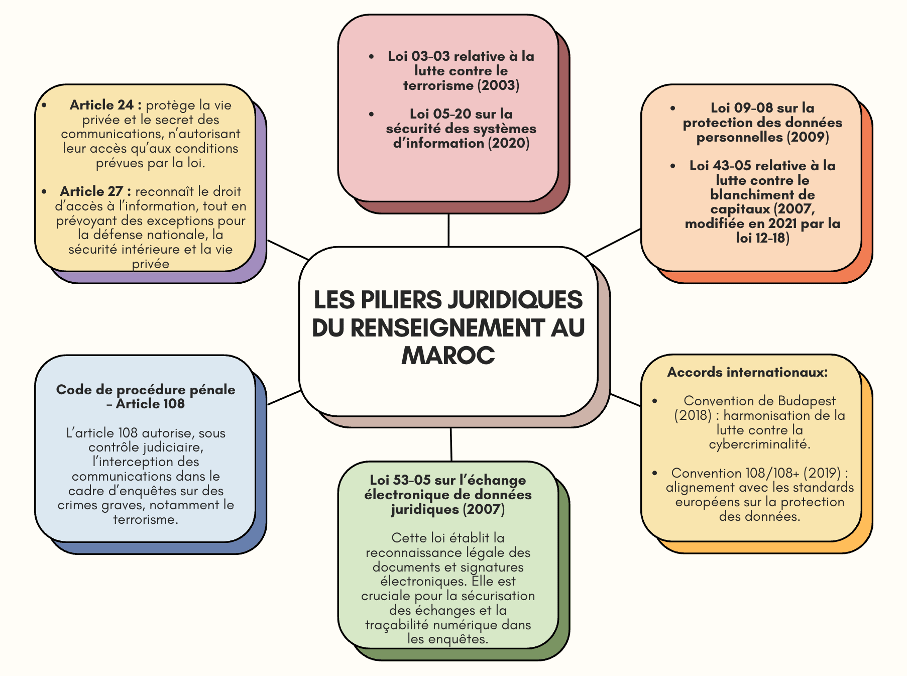

4. Les piliers juridiques du renseignement au Maroc

L’évolution du cadre légal du renseignement au Maroc s’est accélérée après 2003, avec la volonté d’aligner les pratiques opérationnelles sur les exigences de l’État de droit tout en conservant une efficacité opérationnelle face à des menaces protéiformes.

Constitution de 2011 – Articles 24 et 27

- Article 24 : protège la vie privée et le secret des communications, n’autorisant leur accès qu’aux conditions prévues par la loi.

- Article 27 : reconnaît le droit d’accès à l’information, tout en prévoyant des exceptions pour la défense nationale, la sécurité intérieure et la vie privée.

Ces articles obligent désormais les services à opérer sur la base de lois formelles et encadrées.

Code de procédure pénale – Article 108

L’article 108 autorise, sous contrôle judiciaire, l’interception des communications dans le cadre d’enquêtes sur des crimes graves, notamment le terrorisme.

Les réformes de 2011 (lois 35-11 et 36-10) ont élargi et précisé les prérogatives, renforcé la traçabilité des interceptions et intégré la dimension numérique.

Loi 03-03 relative à la lutte contre le terrorisme (2003)

Texte fondateur post-Casablanca, elle crée un chapitre sur le terrorisme dans le Code pénal. Elle incrimine la préparation, l’affiliation à des groupes terroristes, le financement et l’apologie du terrorisme. Plusieurs amendements ont ajusté le texte à la problématique des combattants étrangers et du financement transfrontalier.

Loi 53-05 sur l’échange électronique de données juridiques (2007)

Cette loi établit la reconnaissance légale des documents et signatures électroniques. Elle est cruciale pour sécuriser les échanges et la traçabilité numérique dans les enquêtes.

Loi 09-08 sur la protection des données personnelles (2009)

Elle crée la CNDP et fixe les règles en matière de collecte, traitement et conservation de données personnelles. Les services de renseignement doivent concilier leurs besoins opérationnels avec ces obligations.

Loi 43-05 relative à la lutte contre le blanchiment de capitaux (2007, modifiée en 2021 par la loi 12-18)

Elle renforce la chaîne financière du renseignement, avec l’Autorité nationale du renseignement financier (ANRF) comme acteur central dans la détection et le gel des avoirs liés au terrorisme.

Loi 05-20 sur la sécurité des systèmes d’information (2020)

Elle définit les IIV, impose des obligations d’homologation, de notification d’incidents et place la DGSSI comme autorité nationale.

Accords internationaux

- Convention de Budapest (2018) : harmonisation de la lutte contre la cybercriminalité.

- Convention 108/108+ (2019) : alignement avec les standards européens sur la protection des données.

5. Défis d’hier et d’aujourd’hui : mutation des menaces

L’histoire du renseignement marocain montre que les menaces auxquelles le Royaume fait face ne sont pas statiques. Elles évoluent avec le contexte géopolitique, les ruptures technologiques et les dynamiques sociétales.

5.1 Les défis d’hier : menaces classiques et enjeux internes

De l’indépendance (1956) aux années 1990, la priorité des services de renseignement marocains a été la préservation de l’intégrité territoriale et la stabilité interne.

- Période post-indépendance : neutralisation des réseaux résiduels de renseignement colonial et construction d’un appareil sécuritaire autonome.

- Conflit du Sahara (depuis 1975) : le renseignement s’est concentré sur la lutte contre les infiltrations, la surveillance des zones frontalières et l’anticipation des offensives diplomatiques du Polisario.

- Menaces politiques internes : surveillance des mouvements subversifs, lutte contre le séparatisme, contre-espionnage face aux ingérences étrangères.

- Criminalité organisée traditionnelle : contrebande, trafics de stupéfiants, réseaux illégaux transsahariens.

À cette époque, les opérations étaient majoritairement humaines (HUMINT), avec peu d’outils technologiques, et le cadre légal était minimaliste, laissant une large marge discrétionnaire aux services.

5.2 Les défis d’aujourd’hui : un environnement interconnecté et polycrise

Depuis les années 2000, les menaces sont devenues plus complexes, rapides et transnationales, ce qui impose une adaptation permanente :

- Terrorisme globalisé : après les attentats de Casablanca (2003), puis la montée de l’EI et d’Al-Qaïda au Maghreb islamique (AQMI), le Maroc a dû renforcer sa capacité à démanteler des cellules avant passage à l’acte (plus de 2 000 arrestations liées au terrorisme entre 2002 et 2022).

- Guerre hybride : campagnes de désinformation visant la réputation du Royaume, couplées à des cyberattaques contre des institutions publiques et des infrastructures vitales.

- Cybercriminalité avancée : ransomware, intrusions dans les systèmes bancaires, attaques sur les opérateurs de télécommunications.

- Espionnage économique et industriel : vols de données stratégiques liées à l’énergie, aux télécoms, à la recherche scientifique.

- Criminalité transfrontalière 2.0 : trafic de migrants, blanchiment via cryptomonnaies, exploitation illicite des ressources maritimes.

- Menaces émergentes : IA générative pour la désinformation, technologies quantiques menaçant le chiffrement, deepfakes utilisés pour l’influence politique.

6. Adaptation et vitesse du droit : un impératif stratégique

Dans un monde interconnecté, le renseignement doit évoluer à la même vitesse que les technologies et les menaces. Or, l’histoire montre que la législation est souvent en retard sur l’innovation opérationnelle.

6.1 Cadre national : alignement progressif

Depuis 2003, le Maroc a multiplié les réformes pour passer d’un renseignement essentiellement opérationnel à un renseignement juridicisé :

- 2003 : Loi 03-03 anti-terrorisme — réponse rapide mais centrée sur l’ennemi interne.

- 2007-2009 : introduction des lois 53-05 et 09-08 — reconnaissance des transactions électroniques et protection des données personnelles.

- 2011 : Constitution renforçant la protection de la vie privée et encadrant les interceptions.

- 2015 : création du BCIJ — interface entre le renseignement et la justice.

- 2020 : loi 05-20 sur la sécurité des systèmes d’information — réponse à la cybermenace, avec obligations strictes pour les infrastructures critiques.

Ces textes traduisent une progression vers la conformité avec les standards internationaux (Convention de Budapest, Convention 108+), tout en conservant la spécificité marocaine : priorité à l’efficacité opérationnelle et à la souveraineté.

6.2 Enjeux actuels : course contre la montre

Les menaces technologiques évoluent plus vite que les cycles législatifs :

- Intelligence artificielle : nécessite un cadre éthique et juridique pour encadrer la surveillance algorithmique et éviter les biais.

- Guerre de l’information : demande des outils légaux pour agir rapidement contre les campagnes hostiles sans tomber dans la censure.

- Technologie quantique : impose une migration vers des algorithmes post-quantiques pour éviter le risque “harvest now, decrypt later”.

- Chiffrement et cloud : posent la question de l’accès légal aux données hébergées à l’étranger.

6.3 Importance d’un droit agile

Un droit trop rigide risque d’entraver l’action des services face aux menaces évolutives, tandis qu’un droit trop flou peut poser des problèmes de conformité internationale et de droits de l’homme.

L’équilibre repose sur trois leviers :

- Mise à jour régulière des textes pour intégrer les innovations technologiques.

- Contrôle proportionné qui préserve la confiance du public et la coopération internationale.

- Souplesse procédurale pour autoriser des interventions rapides en cas de menace grave.

7. Menaces émergentes : la nouvelle topographie du risque sécuritaire marocain

Les services de renseignement marocains évoluent aujourd’hui dans un environnement où les menaces ne sont plus isolées mais interconnectées. Elles combinent dimensions physiques, numériques, informationnelles et financières. Cette convergence impose de repenser à la fois les capacités opérationnelles et le cadre juridique qui les encadre.

7.1 Intelligence artificielle : catalyseur d’opportunités et de risques

L’IA constitue un double tranchant pour le renseignement.

D’un côté, elle offre des capacités inédites :

- Analyse de données massives issues de sources ouvertes (OSINT), permettant d’identifier des signaux faibles dans des millions de publications ou de métadonnées.

- Reconnaissance faciale et biométrique avancée, facilitant l’identification rapide de suspects dans des foules ou à travers des flux vidéo en temps réel.

- Prédiction comportementale pour anticiper des schémas criminels ou terroristes.

Mais elle présente aussi des risques :

- Biais algorithmiques pouvant conduire à des erreurs d’interprétation et à des accusations injustifiées.

- Opacité des modèles compliquant le contrôle judiciaire ou parlementaire.

- Usage offensif par des acteurs hostiles, notamment via la création de deepfakes politiques ou de campagnes de désinformation automatisées.

Implication juridique : nécessité d’un cadre normatif intégrant des évaluations d’impact algorithmiques (EIA) et un contrôle de proportionnalité, aligné sur la loi 09-08 et la Convention 108+.

7.2 Guerre hybride : brouillage des lignes entre paix et conflit

La guerre hybride combine des opérations militaires, économiques, informationnelles et cybernétiques pour atteindre des objectifs stratégiques sans déclaration de guerre formelle.

Pour le Maroc, cela se traduit par :

- Campagnes de désinformation ciblées sur les réseaux sociaux, visant à miner la crédibilité des institutions ou à exacerber des tensions communautaires (ex. instrumentalisation du dossier migratoire en 2021).

- Cyberattaques coordonnées contre des ministères, des infrastructures énergétiques et des banques.

- Pressions économiques indirectes via des sanctions, restrictions commerciales ou manipulation des marchés.

Implication juridique : le droit marocain doit intégrer des dispositions permettant de réagir vite à ces attaques tout en préservant la liberté d’expression. La loi 05-20 et la Convention de Budapest offrent un socle, mais des protocoles d’attribution rapide et de neutralisation juridique restent à formaliser.

7.3 Cybercriminalité et souveraineté numérique

Le Maroc a connu une croissance exponentielle de la cybercriminalité au cours de la dernière décennie :

- Attaques par ransomware visant des opérateurs économiques et des administrations.

- Intrusions dans les systèmes financiers et détournements via ingénierie sociale.

- Piraterie ciblant les données stratégiques liées aux projets d’infrastructures ou aux marchés publics.

Les réponses législatives incluent :

- Loi 05-20 sur la sécurité des systèmes d’information, qui impose la classification et la protection des Infrastructures d’Importance Vitale (IIV).

- Mécanismes de signalement obligatoire d’incidents de sécurité pour les opérateurs publics et privés.

- Renforcement des capacités de la DGSSI et coordination avec le Centre marocain de veille, de détection et de réaction aux attaques informatiques (maCERT).

7.4 Technologies quantiques : menace future sur le chiffrement

L’émergence de l’informatique quantique représente un risque à moyen terme pour la sécurité des communications.

- Harvest Now, Decrypt Later : les adversaires peuvent stocker aujourd’hui des données chiffrées pour les déchiffrer demain avec des moyens quantiques.

- Obsolescence des systèmes cryptographiques utilisés par les administrations, les banques et les opérateurs de télécommunications.

Implication stratégique : la DGSSI et les universités marocaines (UM6P, ENSIAS) doivent préparer une migration vers la cryptographie post-quantique (PQC), avec audits des infrastructures critiques et intégration progressive dans la réglementation.

7.5 Criminalité transnationale 2.0

Les réseaux criminels marocains et étrangers utilisent désormais des technologies avancées :

- Blanchiment d’argent via cryptomonnaies et plateformes décentralisées.

- Trafic de migrants et exploitation humaine coordonnés via messageries chiffrées.

- Fraudes documentaires numériques (faux passeports biométriques, fausses licences commerciales).

Ces menaces nécessitent un renforcement de la coopération internationale (Budapest, Interpol, Afripol) et une adaptation constante des articles du Code pénal relatifs à la cybercriminalité et à la criminalité organisée.

8. Recommandations stratégiques pour un cadre juridique et opérationnel renforcé

8.1 Adopter une loi-cadre sur le renseignement

Le Maroc ne dispose pas encore d’une loi-cadre unique définissant les missions, prérogatives et limites des services de renseignement. Une telle loi permettrait :

- De préciser les finalités légitimes du renseignement (sécurité nationale, contre-ingérence, contre-terrorisme, cyberdéfense).

- D’encadrer juridiquement les techniques spéciales (interceptions, IMSI catchers, accès à données chiffrées, exploitation OSINT à grande échelle).

- De clarifier la chaîne d’autorisation et de contrôle (judiciaire et parlementaire).

Pourquoi ? Dans un monde interconnecté, où l’interception numérique peut toucher à la vie privée, ce type de loi consolide la légitimité démocratique des services tout en offrant aux agents un cadre clair pour agir. Elle alignerait le Maroc sur les standards de pays partenaires, renforçant la coopération internationale.

8.2 Moderniser l’article 108 du Code de procédure pénale

L’article 108, qui encadre les interceptions, doit évoluer pour l’ère du cloud, de l’IA et du chiffrement massif.

- Intégrer des standards techniques comme le time-stamping qualifié (loi 53-05) et le hachage pour garantir l’intégrité des preuves.

- Introduire la notion de chaîne de custodie numérique certifiée, indispensable en environnement numérique distribué.

- Prévoir un cadre pour la collecte de preuves en environnements chiffrés ou hébergés à l’étranger.

Pourquoi ? Sans adaptation, le Maroc risque de voir ses preuves contestées dans des affaires sensibles, notamment celles impliquant le cyberterrorisme ou la criminalité transnationale.

8.3 Renforcer l’opérationnalisation de la loi 05-20 sur la sécurité des systèmes d’information

- Définir des guides sectoriels précis pour chaque catégorie d’Infrastructures d’Importance Vitale (IIV) : énergie, transport, santé, finance.

- Rendre obligatoires les audits et homologations de sécurité pour tout opérateur IIV, avec sanctions graduées en cas de non-conformité.

- Organiser des exercices nationaux annuels de simulation de cybercrise, impliquant les services de renseignement, la DGSSI et les opérateurs privés.

Pourquoi ? Les attaques sur les IIV ont des conséquences directes sur la stabilité politique et économique. Une gouvernance opérationnelle renforce la résilience nationale face à la guerre hybride.

8.4 Intégrer la cryptographie post-quantique (PQC) dans les politiques nationales

- Réaliser un audit complet des systèmes cryptographiques utilisés dans les administrations et entreprises stratégiques.

- Élaborer une feuille de route de migration progressive vers des algorithmes résistants aux attaques quantiques.

- Former les équipes techniques et les décideurs sur les risques « harvest now, decrypt later ».

Pourquoi ? Attendre que les capacités quantiques deviennent opérationnelles mettrait en péril la confidentialité des données classifiées accumulées depuis des années. La transition doit commencer avant la menace effective.

8.5 Créer une gouvernance nationale de l’IA sécuritaire

- Mettre en place un Comité technico-éthique interministériel réunissant la DGSSI, la CNDP, la HACA, le ministère de la Justice et des experts académiques.

- Définir des lignes rouges pour l’usage de l’IA dans la surveillance, avec un mécanisme de recours pour les citoyens.

- Lancer un programme de “bac à sable réglementaire” pour tester de nouvelles technologies de détection et d’analyse, en partenariat avec les universités.

Pourquoi ? L’IA appliquée au renseignement peut devenir un outil de puissance mais aussi une source de dérives si elle n’est pas encadrée. Cette gouvernance protégerait à la fois la sécurité nationale et les droits fondamentaux.

8.6 Instituer un rapport public annuel sur les activités de renseignement

- Présenter des statistiques agrégées sur les interceptions, les incidents cyber, les démantèlements de cellules, sans divulguer de données opérationnelles sensibles.

- Publier des tendances observées dans la criminalité organisée, le terrorisme et la cybermenace.

- Intégrer une section sur la coopération internationale et les succès notables de la diplomatie sécuritaire marocaine.

Pourquoi ? Cette transparence maîtrisée renforce la confiance du public et crédibilise le Maroc auprès de ses partenaires étrangers, tout en valorisant le travail des services.

9. Vers un renseignement marocain de nouvelle génération à l’horizon 2030

Le renseignement marocain, longtemps structuré autour de la préservation de l’intégrité territoriale et de la sécurité intérieure, a engagé depuis deux décennies une transformation juridique et opérationnelle profonde. Du tournant sécuritaire post-16 mai 2003 à l’inscription des droits fondamentaux dans la Constitution de 2011, en passant par l’émergence de lois spécialisées sur la cyberdéfense, la protection des données et la lutte contre le financement du terrorisme, le Royaume a progressivement bâti un socle normatif cohérent, capable d’encadrer l’action de ses services tout en répondant aux exigences internationales.

Cette modernisation ne répond pas seulement à des impératifs techniques ou diplomatiques : elle constitue un investissement stratégique dans la légitimité, la crédibilité et la résilience du Maroc. Dans un monde interconnecté, où la vitesse d’évolution des menaces dépasse parfois celle du droit, la capacité d’adaptation devient un facteur déterminant de souveraineté. Le terrorisme local des années 2000 a laissé place à des menaces polymorphes : cyberattaques, campagnes de désinformation, ingérences étrangères, exploitation malveillante de l’intelligence artificielle, et à terme, ruptures cryptographiques liées au quantique.

Les services marocains sont au cœur de cette transition. Leur défi sera de maintenir un haut niveau d’efficacité opérationnelle tout en s’inscrivant dans un cadre juridique évolutif, garant des droits fondamentaux et de la confiance nationale. L’alignement avec les standards internationaux, qu’il s’agisse de la Convention de Budapest, de la Convention 108+ ou des coopérations ciblées avec les partenaires régionaux et stratégiques, reste un axe majeur pour renforcer la position du Maroc comme acteur fiable et influent dans la sécurité globale.

À l’horizon 2030, l’enjeu ne sera pas seulement de protéger le territoire, mais d’anticiper les menaces dans un environnement technologique incertain, où la donnée devient à la fois la matière première et le champ de bataille. Cela exige un cadre normatif agile, une culture de l’innovation souveraine et une capacité à mobiliser la puissance du renseignement comme levier de puissance globale.

Le Maroc a démontré, au cours des vingt dernières années, sa capacité à conjuguer sécurité et respect des libertés. Le prochain défi sera de prouver qu’il peut, dans l’ère de l’IA et du quantique, rester à la pointe de la prévention, de la maîtrise de l’information et de la défense des intérêts nationaux, tout en continuant à inspirer confiance – chez ses citoyens comme chez ses partenaires.

Sources

• Constitution 2011 (art. 24, 27) – texte et commentaires institutionnels.

• CPP – Article 108 / réformes 2011 (35-11, 36-10) – profils Octopus et analyses Conseil de l’Europe.

• Loi 03-03 anti-terrorisme (2003) – texte consolidé et analyses (financement, combattants étrangers).

• BCIJ (2015) – création et positionnement institutionnel.

• Loi 53-05 (écrit/signature électroniques) – fiches DGSSI & briefings juridiques.

• Loi 09-08 (données, CNDP) – texte et doctrine.

• Loi 05-20 (SSI, IIV) & guides DGSSI – gouvernance, homologation et IIV.

• Loi 43-05 modifiée par 12-18 (LBC/FT), ANRF – textes et cadres sectoriels (BAM/ACAPS).

• Budapest (adhésion 2018) – Conseil de l’Europe.

• Convention 108/108+ (entrée en vigueur 1/09/2019) – Conseil de l’Europe, presse spécialisée.

• DGST/OPJ (portée art. 108) – analyse Privacy International.

• IA – écosystème & gouvernance : AI Movement (UNESCO), Le Monde (2024), Assises nationales (2025), CESE (2024).

• Quantique/PQC – conférences DGSSI, ENSIAS, initiatives UM6P.

R.O.C.K. INSTITUTE © 2025

Proudly powered by R.O.C.K. INSTITUTE